针对关注数据合规与隐私安全的专业用户,本文提供官方谷歌浏览器下载指引。深入探讨Chrome 125版本及后续更新中引入的隐私沙盒技术、增强型安全浏览模式以及多维度的权限隔离策略。通过对SSL证书报错排查、恶意扩展程序拦截等实战场景的解析,协助用户在复杂的网络环境中建立起稳固的数字化边界。

在数字化办公与隐私监管日益严峻的当下,选择“谷歌浏览器下载”不仅是获取一个高效工具,更是构建个人与企业信息安全的第一道防火墙。本文将从安全审计视角,为您解析如何正确安装并配置这款全球领先的浏览器。

执行“谷歌浏览器下载”的第一步并非点击,而是确认分发渠道的纯净性。建议用户始终通过官方域名获取安装包,以确保文件具备有效的Google LLC数字签名。在Chrome 125及更高版本中,安装程序会自动检测系统环境的完整性。若在受限的企业内网环境安装,需特别注意msiexec等系统组件的调用权限。通过校验下载文件的SHA-256哈希值,可以有效防止安装包在传输过程中被恶意篡改或植入后门程序,这是构建安全浏览环境的基石。

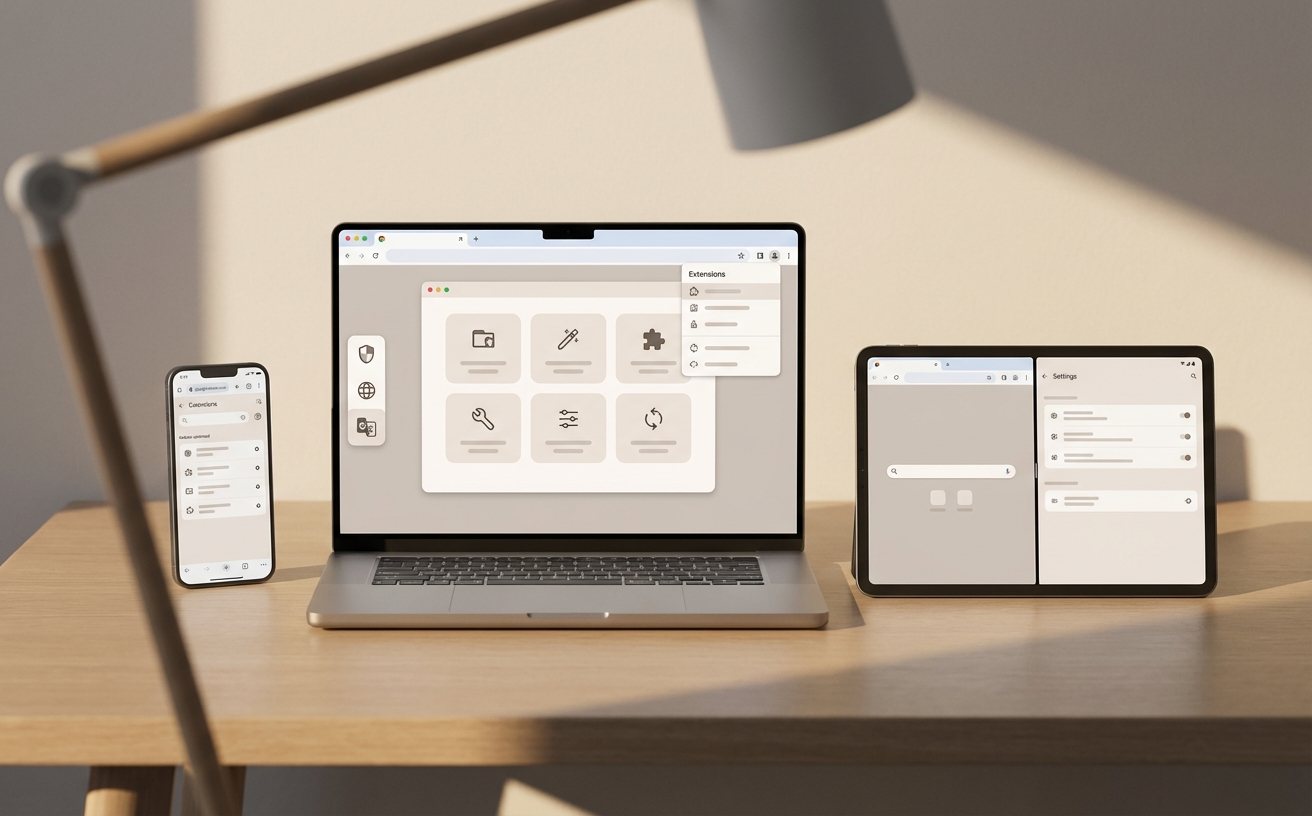

完成谷歌浏览器下载后,首要任务是配置隐私沙盒(Privacy Sandbox)。不同于传统的全盘禁用Cookie,Chrome提供的API允许用户在不牺牲网站功能的前提下,限制第三方追踪器获取个人指纹信息。在实际操作中,用户可以通过“设置-隐私和安全”进入增强保护模式。该模式利用实时URL检查技术,对比Google的恶意网站黑名单,能在毫秒级时间内拦截钓鱼页面。对于处理高敏感金融数据的用户,建议开启“始终使用安全连接(HTTPS)”,强制浏览器对所有未加密流量进行降级拦截。

用户在下载并使用谷歌浏览器时,常会遇到NET::ERR_CERT_AUTHORITY_INVALID等报错。这通常并非浏览器故障,而是本地系统时间偏移或根证书链缺失导致的信任链断裂。排查时,应首先检查系统时钟是否与UTC同步,随后在Chrome地址栏输入“chrome://net-internals/#hsts”清理特定域名的HSTS缓存。此外,若报错出现在特定局域网下,需警惕中间人攻击(MITM)。通过查看证书详细信息中的“颁发者”字段,可以快速识别是否存在流量劫持风险,从而保护登录凭证不被窃取。

谷歌浏览器下载后的强大功能很大程度上依赖于扩展生态,但这也是隐私泄露的高发区。专业用户应定期访问“chrome://extensions”进行权限审计。重点关注那些请求“读取并更改您在所有网站上的所有数据”的插件。建议采用“按需点击加载”的策略,即仅在用户主动点击插件图标时才授予当前页面的访问权。对于涉及核心业务的浏览器实例,应通过组策略(GPO)禁用开发者模式,防止未经签名的恶意脚本通过侧载方式侵入浏览器内核,确保运行环境的绝对纯净。

安装后在地址栏输入“chrome://version”,查看“Google Chrome”版本号后的括号内容。若显示为“64-bit”,则代表已充分利用现代处理器的安全特性(如ASLR硬件加速),能提供更强的内存溢出防护。

这是Windows Attachment Manager在调用系统扫描引擎。若长时间无响应,请检查磁盘空间是否充足(建议预留2GB以上),并确认系统自带的Windows Defender未因策略冲突拦截临时目录的写入权限。

除了常规的Ctrl+Shift+Del清理缓存外,建议直接使用“访客模式”浏览。若已登录账号,必须先在设置中关闭同步并注销,随后删除本地用户配置文件(Profile),以防本地加密密钥残留导致后续使用者恢复您的历史记录。

立即获取官方正版谷歌浏览器,开启深度定制的隐私保护之旅。点击[官方下载页面]了解更多关于V8引擎安全更新的技术细节。

© 2026 Google LLC. 这是一个说明型官方下载页面,提供合规稳定的版本获取渠道。