本篇谷歌浏览器教程专为对数据安全有极高要求的用户打造。我们将跳过基础安装,直击核心:如何通过底层设置实现企业级的隐私防御。涵盖了从沙盒机制的深度利用到第三方 Cookie 的精准拦截,以及针对 Chrome 120+ 版本中加强版安全浏览模式的配置。通过本教程,您将掌握如何清理本地残留的敏感元数据,并配置多重身份隔离环境,确保在复杂的网络环境中保持绝对的数字足迹隐匿。

在数字化办公与高度透明的网络环境中,浏览器不再仅仅是访问工具,更是个人隐私的第一道防线。本教程将带您超越常规用法,深度解析谷歌浏览器的安全加固策略。

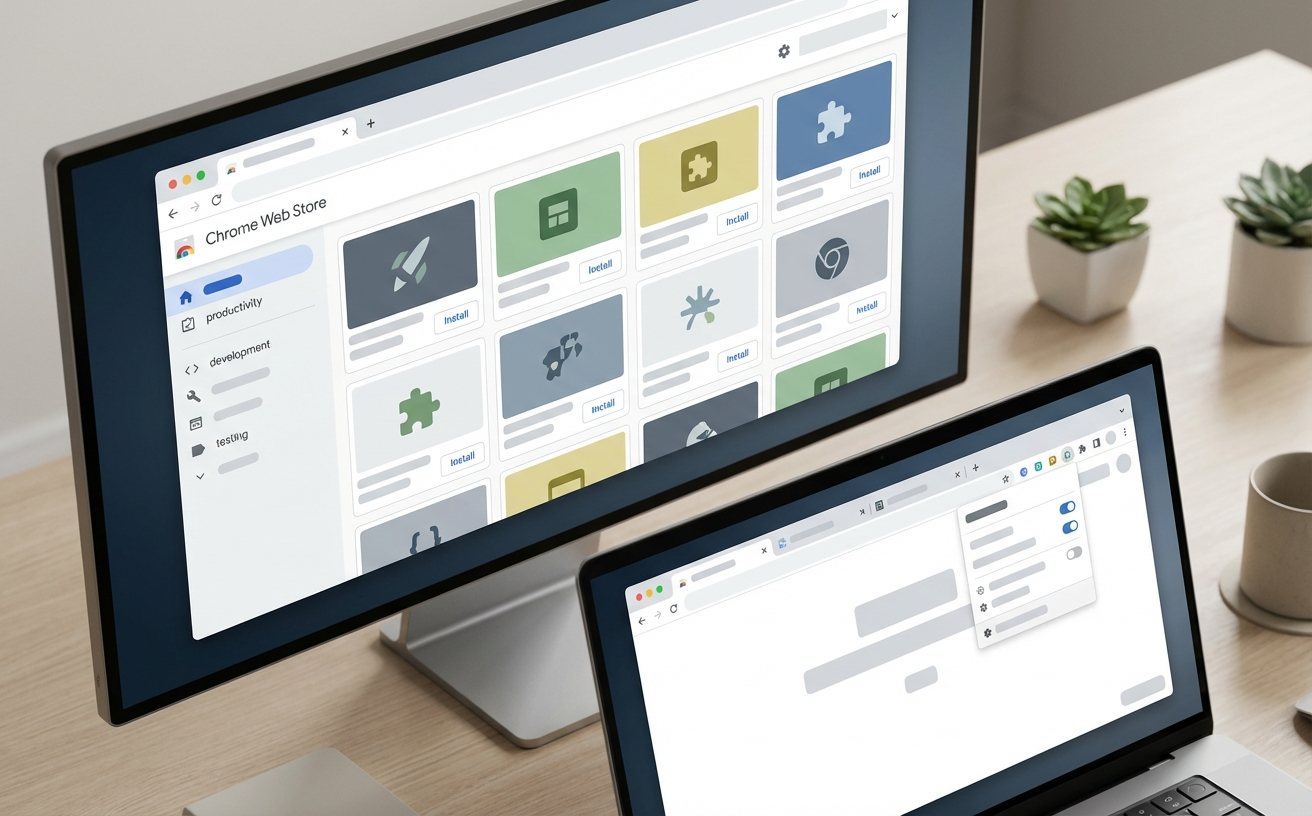

在安全合规场景下,混用个人与办公账号是最大的风险点。本节谷歌浏览器教程建议利用 Chrome 的“多配置文件”功能实现物理级的本地数据隔离。每个配置文件拥有独立的 User Data 目录,这意味着缓存、Cookie 及插件进程完全独立。操作时,点击右上角头像选择“添加”,并为高风险操作(如访问未知的第三方 API)建立专用沙盒环境。建议在快捷方式启动参数中加入 --disk-cache-size=1 来强制限制缓存留存,从而减少取证分析时的敏感数据暴露风险,确保不同业务场景下的数据互不干扰。

默认配置往往赋予了站点过多的传感器权限。进入 chrome://settings/content,重点排查“位置信息”、“摄像头”及“麦克风”。对于高安全性要求的用户,应将“弹出式窗口和重定向”设为禁止,并开启“不准许网站发送通知”。特别注意 Chrome 124 版本后强化的“隐私沙盒”设置,建议手动关闭“受广告支持的身份验证”,防止浏览器在后台生成用户画像。这种权限收敛能有效阻断跨站脚本攻击(XSS)利用浏览器底层权限进行提权的路径,是构建合规上网环境的核心步骤。

即使在 2024 年,中间人攻击依然活跃。在本谷歌浏览器教程中,必须开启“始终使用安全连接”功能(位于设置-隐私和安全-安全页)。当访问不支持 HTTPS 的老旧站点时,Chrome 会发出明确拦截警告。此外,针对运营商 DNS 劫持风险,建议在“使用安全 DNS”选项中手动指定 8.8.8.8 或 1.1.1.1,并采用 DoH(DNS over HTTPS)协议。这不仅能隐藏您的访问域名列表,还能防止恶意软件通过 DNS 投毒将您引导至钓鱼页面,确保数据传输链路的完整性与私密性。

常规的“清除历史记录”往往无法彻底抹除 IndexedDB 或 Service Workers 留下的痕迹。在排查“网站加载缓慢或数据残留”问题时,应使用快捷键 Ctrl+Shift+Del 进入高级选项,勾选“自动填充表单数据”与“托管应用数据”。对于极高敏感度的操作,建议在 chrome://settings/cookies 中开启“退出浏览器时清除 Cookie 及网站数据”。通过这种配置,浏览器在关闭进程的瞬间会触发 ClearOnExit 机制,确保本地磁盘不留存任何可被恢复的会话令牌,从根本上杜绝了账号被非法持久化登录的风险。

这是因为 Service Workers 或 Canvas 指纹未被重置。执行结论:请进入 F12 开发者工具 -> Application -> Storage,点击 'Clear site data' 按钮,这比常规清理更彻底。同时建议关闭硬件加速以减少 Canvas 指纹特征。

该模式会将可疑 URL 的哈希值实时发送至服务器比对。执行结论:若追求极致隐私,请保持“标准保护”并配合 uBlock Origin 插件;若追求防钓鱼安全性,请开启“增强保护”并接受部分元数据同步以换取实时拦截能力。

检查 chrome://extensions/ 中的“站点访问权限”。执行结论:将所有插件的权限从“在所有网站上”改为“在点击时”,从源头上切断插件主动监听流量的可能性,仅在需要时手动授权。

立即检查您的谷歌浏览器版本(建议保持在 125.x 以上稳定版),并参考本教程完成隐私加固配置,构建更安全的数字办公环境。

© 2026 Google LLC. 这是一个说明型官方下载页面,提供合规稳定的版本获取渠道。

© 2026 Google LLC. 这是一个说明型官方下载页面,提供合规稳定的版本获取渠道。