本篇谷歌浏览器教程专为对数据安全与隐私合规有严苛要求的用户设计。随着 Chrome 120+ 版本的迭代,其内置的隐私沙箱(Privacy Sandbox)与权限隔离机制已成为防御网络追踪的核心。本教程将深度解析如何通过底层参数调整,实现办公与私人数据的物理级隔离,并指导用户在 Manifest V3 架构下进行扩展程序的安全审计。通过系统化的配置,您将能够有效规避跨站脚本攻击(XSS)及隐匿的浏览器指纹追踪,构建一个符合企业级合规标准的本地浏览环境。

在数字化办公与隐私保护日益冲突的今天,单纯的默认设置已无法满足高安全性需求。本教程将带你深入谷歌浏览器的安全核心,通过实操配置提升防御维度。

在谷歌浏览器教程的进阶应用中,首要任务是建立“身份隔离”意识。Chrome 120 版本强化了多配置文件(Profiles)的独立性,每个配置文件拥有独立的 Cookie、插件及缓存目录。对于安全敏感型用户,建议至少创建三个隔离环境:‘核心办公’、‘社交娱乐’与‘匿名浏览’。实操细节上,进入 `chrome://settings/manageProfile`,为不同场景分配独立图标。在‘核心办公’配置文件中,务必关闭‘同步功能’,防止敏感凭据在非受控设备间流转。这种物理层面的目录隔离,能有效防止恶意站点利用跨站追踪技术获取您的全量行为画像,是实现隐私合规的第一步。

许多用户忽略了 Web API 可能带来的隐私风险。例如,某些恶意脚本会尝试调用 `navigator.clipboard` 读取剪贴板中的密码或私钥。在本谷歌浏览器教程中,我们强调‘零信任’权限分配。请访问 `chrome://settings/content`,重点排查以下三项:1. 剪贴板权限,将其设为‘不允许网站查看’;2. 传感器权限,禁用动作传感器以防止网站通过加速度计推算用户物理位置;3. 自动下载,防止恶意文件静默落地。针对特定业务需求,应采用‘仅限本次访问’的临时授权模式,确保在关闭标签页后,所有敏感接口调用权限立即失效,从根源上杜绝权限滥用导致的合规风险。

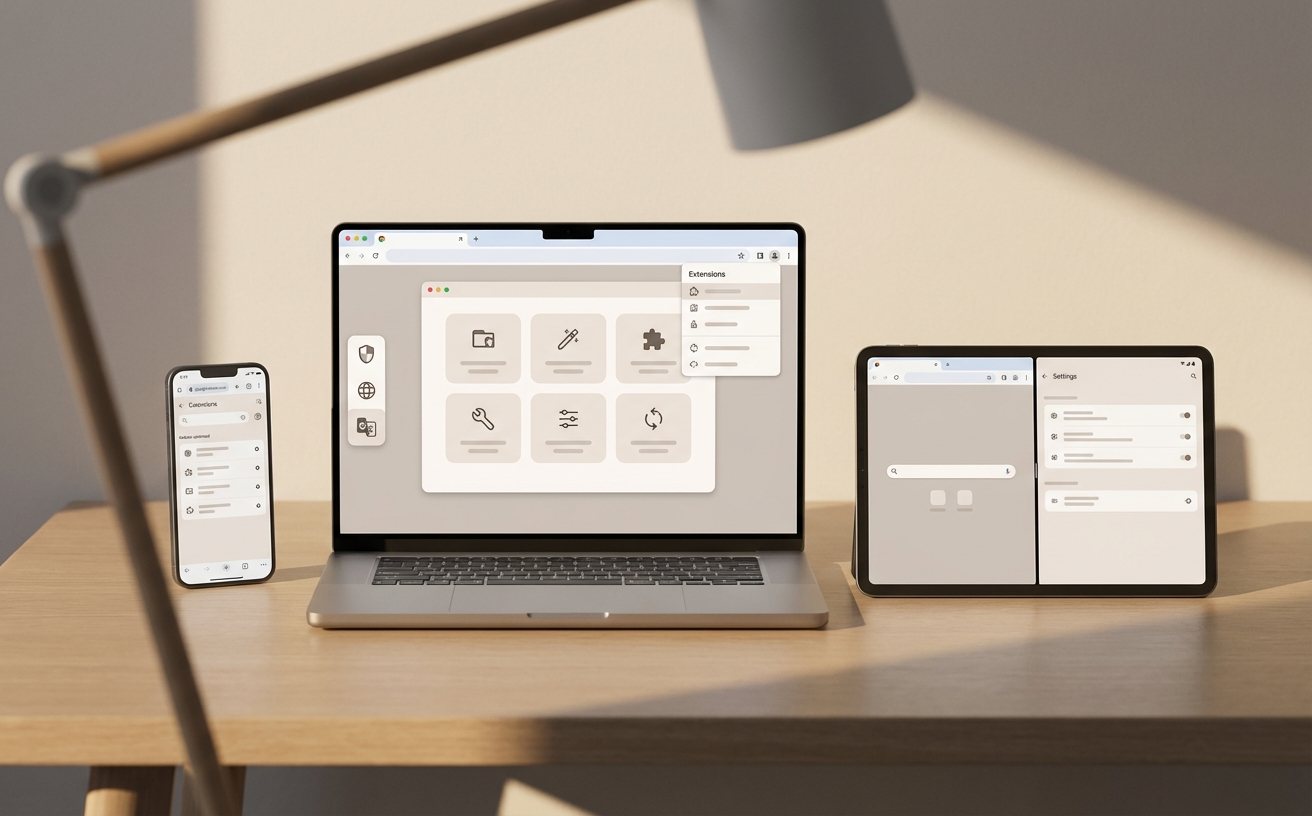

随着谷歌全面推行 Manifest V3 架构,扩展程序的安全性得到了结构性提升,但也对用户的审美与甄别能力提出了挑战。在执行谷歌浏览器教程的插件管理时,用户应定期运行‘安全检查’(Safety Check)。具体操作为:进入设置,点击‘隐私设置和安全性’,启动‘立即检查’。该功能会自动识别已从 Chrome 应用商店下架或被标记为恶意的扩展。此外,应严格限制扩展的站点访问权限。右键点击扩展图标,选择‘可以读取和更改网站数据’,将其修改为‘在点击时’。这种最小权限原则能显著降低扩展程序作为攻击跳板的可能性,确保本地数据处理环境的纯净度。

为了应对日益复杂的钓鱼攻击与零日漏洞,本谷歌浏览器教程推荐开启‘增强型安全浏览’模式。在 `chrome://settings/security` 中选择‘增强保护’,该模式会实时对比谷歌云端的恶意 URL 数据库,拦截准确率比标准模式高出约 25%。同时,为了防止 ISP 级别的 DNS 劫持与流量监听,建议在‘使用安全 DNS’选项中手动指定服务商(如 Cloudflare 或 Google Public DNS)。在高级参数设置中,确保‘始终使用 HTTPS 连接’已开启。当浏览器尝试访问非加密页面时,会强制发出警告,这在处理金融交易或企业内部系统访问时,是确保数据传输层合规的关键防线。

请在地址栏输入 `chrome://extensions`,查看已安装扩展的详细信息。如果扩展程序显示‘可能很快将不再受支持’,说明其仍基于旧版的 V2 架构。可执行结论:建议优先更换为已适配 V3 的替代品,以获得更严格的权限控制和更低的系统资源占用。

访问 `chrome://settings/content/location`,勾选‘不允许网站查看您的位置’。可执行结论:对于必须使用位置的地图类服务,可手动在地址栏左侧的锁头图标中单独开启。这种‘默认拒绝、手动加白’的策略是隐私合规的最佳实践。

在执行 `Ctrl+Shift+Del` 唤起清理界面时,切换到‘高级’选项卡,取消勾选‘密码及其他登录数据’和‘自动填充表单数据’。可执行结论:建议仅勾选‘缓存的图片和文件’与‘Cookie 及其他网站数据’,这样既能释放空间、消除追踪指纹,又能保持办公效率。

若需获取更多关于企业级安全部署的谷歌浏览器教程或下载最新合规版安装包,请访问谷歌浏览器官方安全中心或咨询您的系统管理员。

© 2026 Google LLC. 这是一个说明型官方下载页面,提供合规稳定的版本获取渠道。

© 2026 Google LLC. 这是一个说明型官方下载页面,提供合规稳定的版本获取渠道。